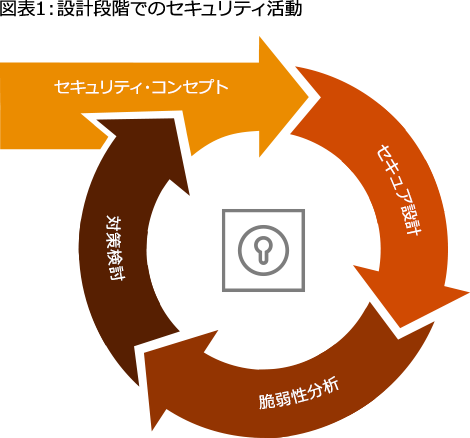

セキュリティ 設計

プレス発表 Iot開発におけるセキュリティ設計の手引き を公開 Ipa 独立行政法人 情報処理推進機構

Www Ipa Go Jp Files Pdf

携帯電話の監視の目とパスワード システムのセキュリティ設計のイラスト素材 ベクタ Image

セキュリティ 設計 のギャラリー

Ipa Iot開発のセキュリティ設計ガイドを公開 具体的な手法 事例を掲載 セキュリティ It製品の事例 解説記事

09 号 セキュリティ設計評価支援装置及びプログラム Astamuse

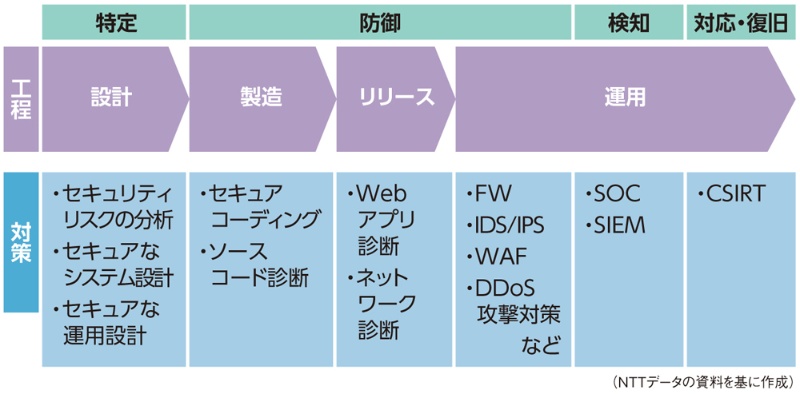

Webサイト開発工程とセキュリティ対策のあるべき姿 Gsx グローバルセキュリティエキスパート株式会社

車両開発におけるセキュア設計と脆弱性分析 車両サイバーセキュリティの未来 4 Pwc Japanグループ

つながる世界のセキュリティ設計入門 情報処理推進機構 ソフトウェア

Www Jasa Or Jp Wp Content Uploads 03 Et19 Jesec Wg Pdf

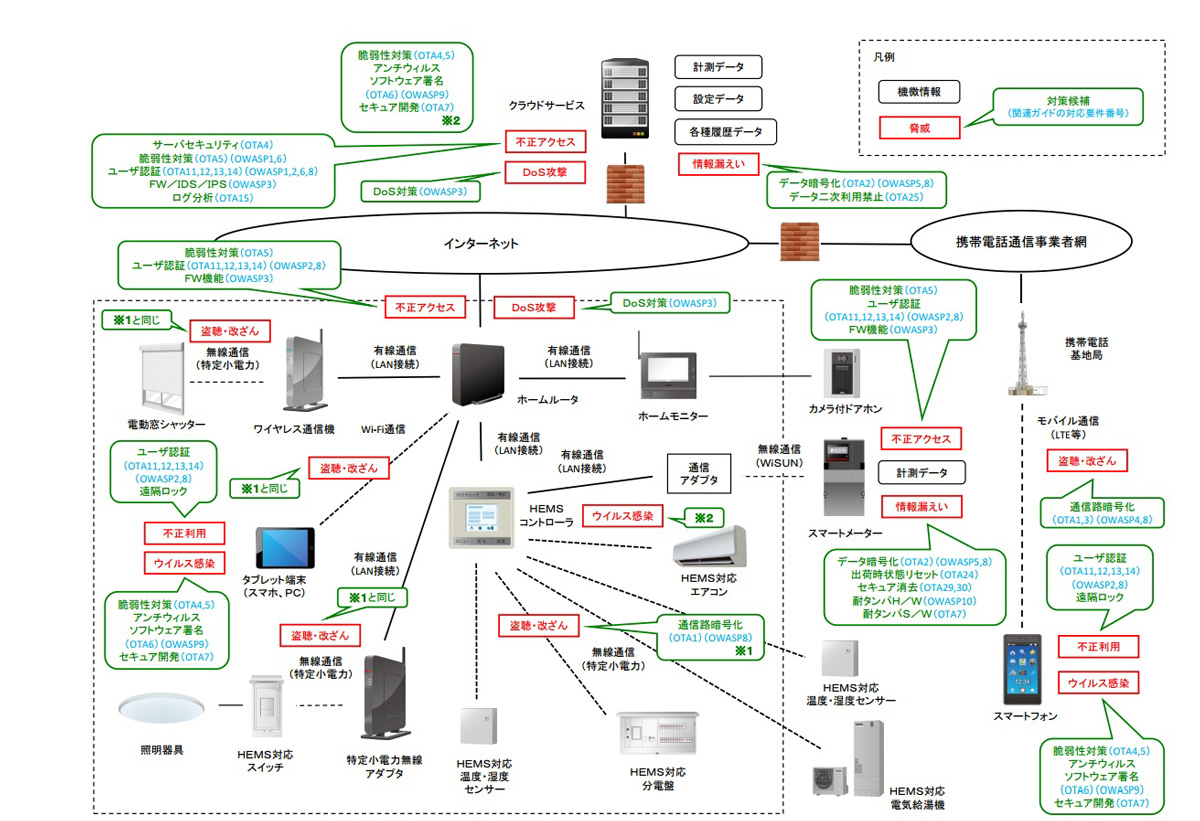

16年9月6日 Iotとセキュリティ Iot開発におけるセキュリティ設計の手引き

サイバー セキュリティ設計創造的なデザインと アイコンのベクターアート素材や画像を多数ご用意 Istock

Google インフラストラクチャのセキュリティ設計の概要 ソリューション Google Cloud

Iot時代の製品開発に欠かせない セキュリティ バイ デザイン という発想 Zdnet Japan

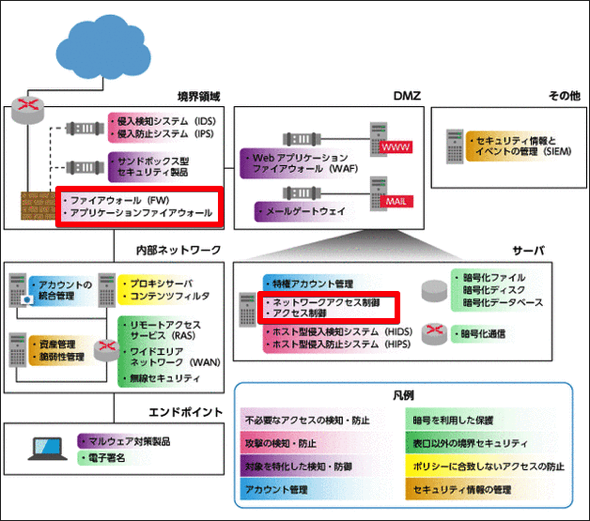

ネットワークアクセス制御の基本 正しいセキュリティ設計の考え方 入門 1 2 セキュリティ テクノロジー マップ 1 It

Iot時代に求められるセキュリティ バイ デザインとは 2 3 Enterprisezine エンタープライズジン

Php本格入門 下 オブジェクト指向設計 セキュリティ 現場で使える実践ノウハウまで 書籍案内 技術評論社

システムセキュリティデザインサービス セキュリティ対策のラック

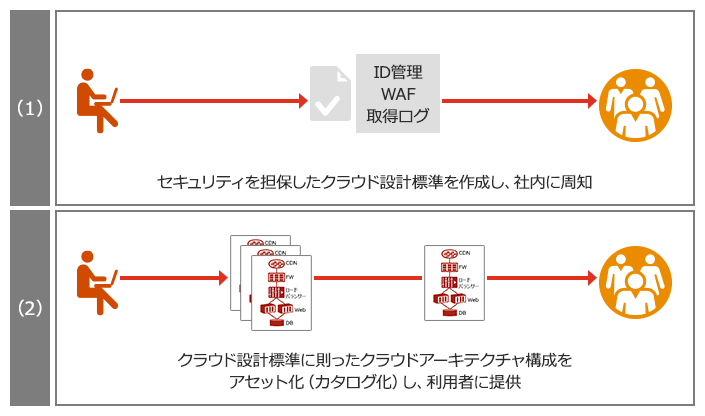

セキュアクラウド推進支援 Pwc Japanグループ

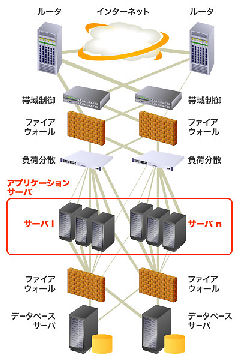

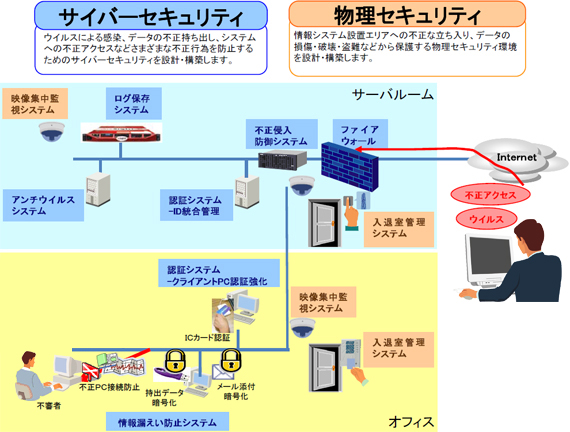

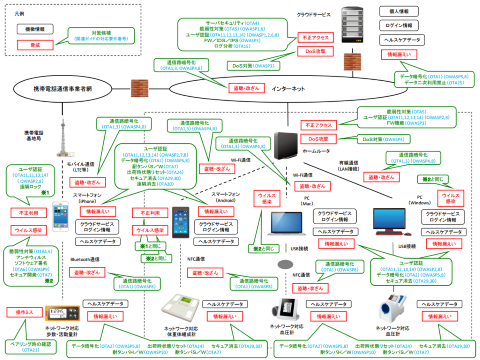

標的型攻撃対策 三信電気株式会社 ネッワーク構築 セキュリティ設計

回路設計 セキュリティ設計 評価 設計フロー ソニーlsiデザイン株式会社 採用情報 ソニーセミコンダクタソリューションズグループ

サイバーセキュリティ経営ガイドラインはこうやって実践せよ S J 上原孝之氏が解説 1 3 Enterprisezine エンタープライズジン

Iot時代のものづくり セキュリティ バイ デザイン Corporate Blog ヤフー株式会社

書泉ブックタワーコンピュータ書 短縮営業中 11 00 00 11 22新刊 上流工程でシステムの脅威を排除する セキュリティ設計実践ノウハウ 日経bp社 978 4 296 7 山口雅史 編著 セキュリティ 棚にて展開中 情報システムのセキュリティリスク

Part1 今こそ 基本設計 のスキルを見直す 日経クロステック Xtech

Uc ユニファイドコミュニケーション 三信電気株式会社 ネッワーク構築 セキュリティ設計

Ntt Home Page 研究開発 セキュアプラットフォーム研究所 研究所のご紹介

Nriセキュア Apiセキュリティ診断 サービスを刷新 Nriセキュアテクノロジーズのプレスリリース

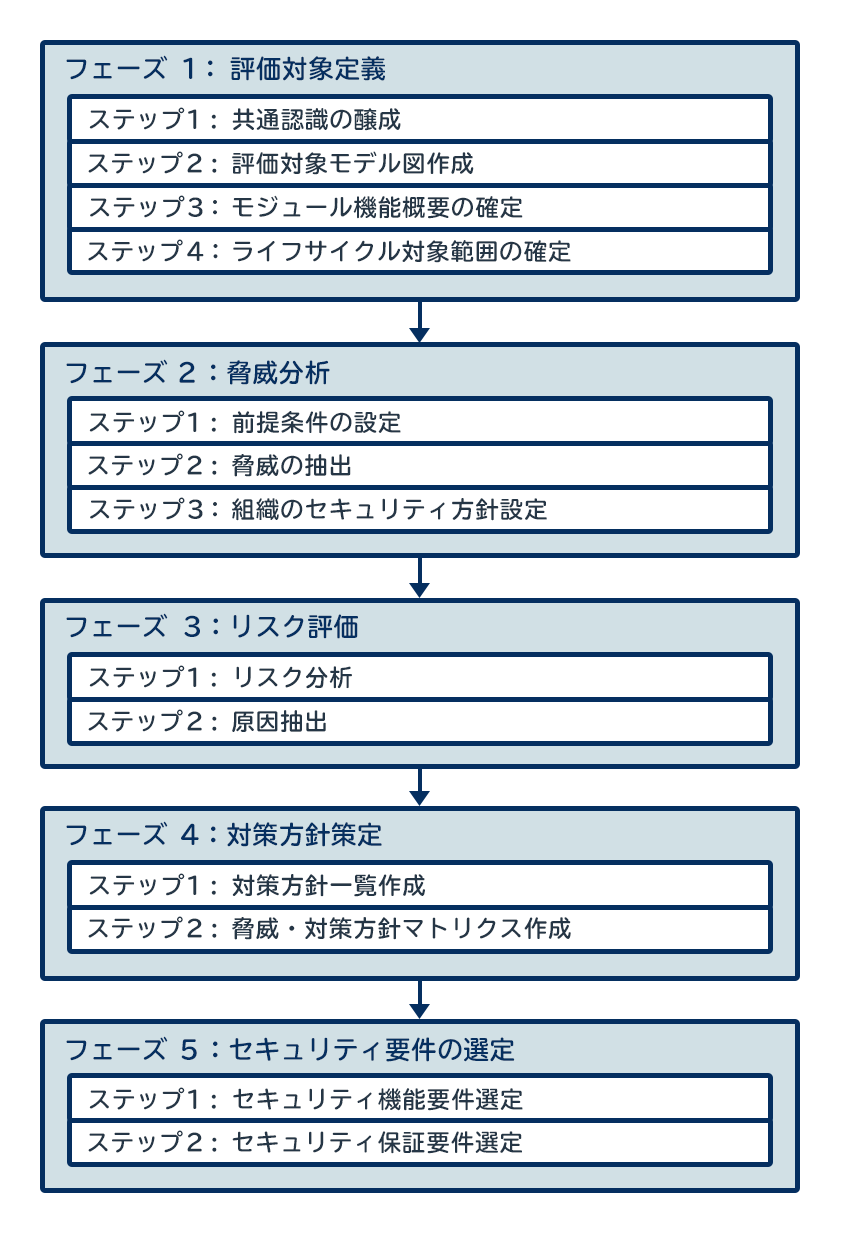

Iotの最新セキュリティ対策 Iotセキュリティ機能の抽出から実装までの流れを考える アイマガジン I Magazine Is Magazine

Society5 0時代のスマートビルに向けbasセキュリティ機能を強化 竹中工務店のビルで実証 Built

セキュリティを意識したネットワークシステム設計 5つのポイント 1 4 Itmedia エンタープライズ

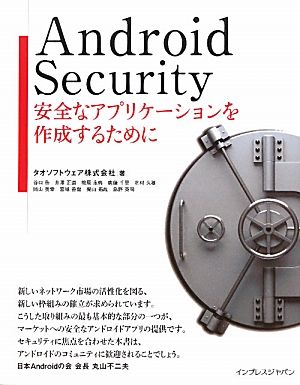

Androidにおけるセキュリティ設計と動作 後編 Think It シンクイット

上流工程でシステムの脅威を排除する セキュリティ設計実践ノウハウ 山口 雅史 本 通販 Amazon

建物内サイバーセキュリティ対策システムの性能検証を実建物のbaネットワークで実施 Sbテクノロジー Sbt

セキュリティとプライバシーを両立させた高度電子社会の実現 Nii Seeds 国立情報学研究所

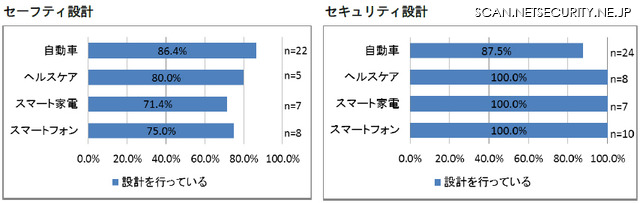

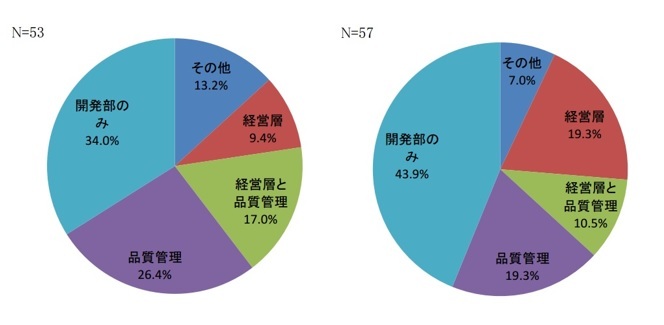

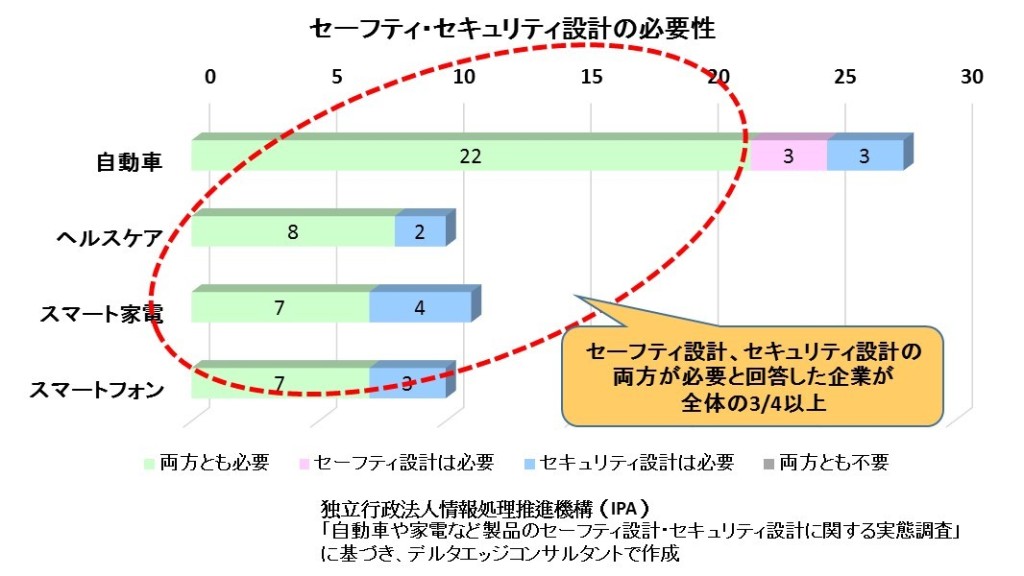

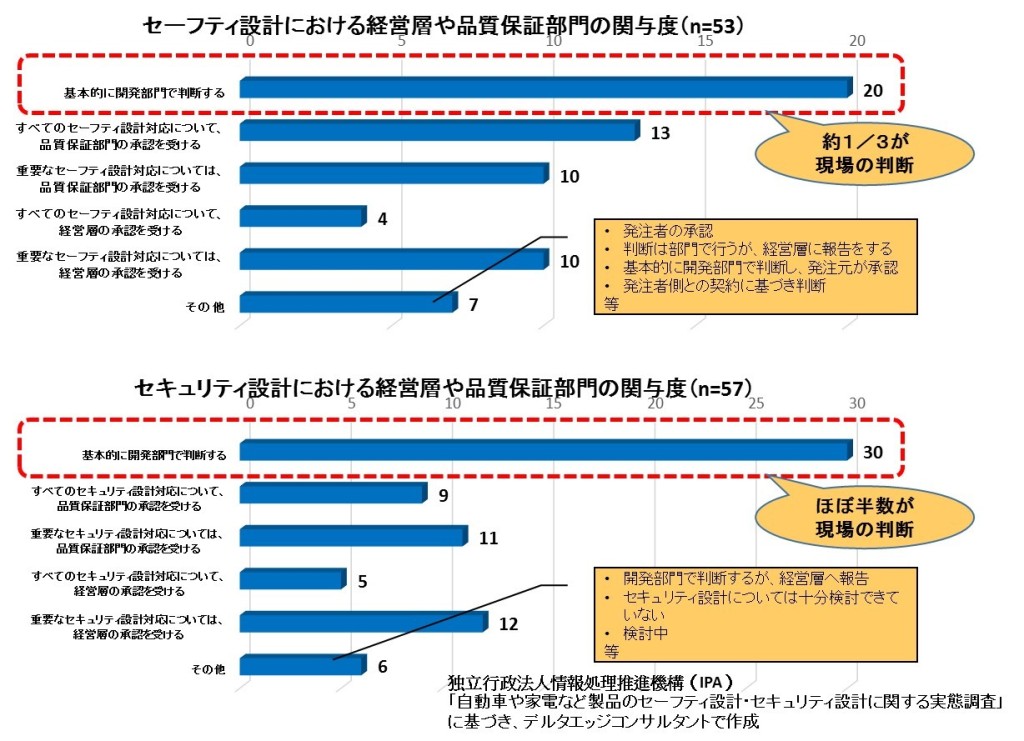

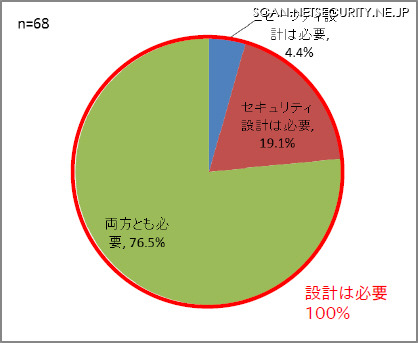

自動車や家電などiot化する製品のセーフティ セキュリティ設計を調査 Ipa 1枚目の写真 画像 Scannetsecurity

セキュア開発の推進のために取り組んでいること Kdl Blog

Thinkit 第1回 セキュリティ アーキテクチャのコンセプト 2 3

Ipa Iot時代のセーフティ セキュリティ設計を推進 It Leaders

サイバーセキュリティに必要な3つの変化 Kpmgジャパン

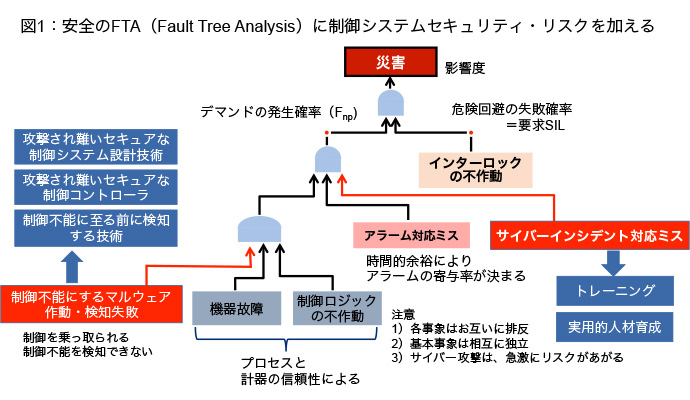

Www Jpcert Or Jp Present 19 Ics19 05 Hitachi Pdf

虎の巻 セキュリティ論 10 令和の時代に備えるべきセキュリティ対策とは 第1回 Sight 次世代を生み出すテクノロジーの視点

スマート製品におけるセキュリティ対応状況 デルタエッジコンサルタント株式会社

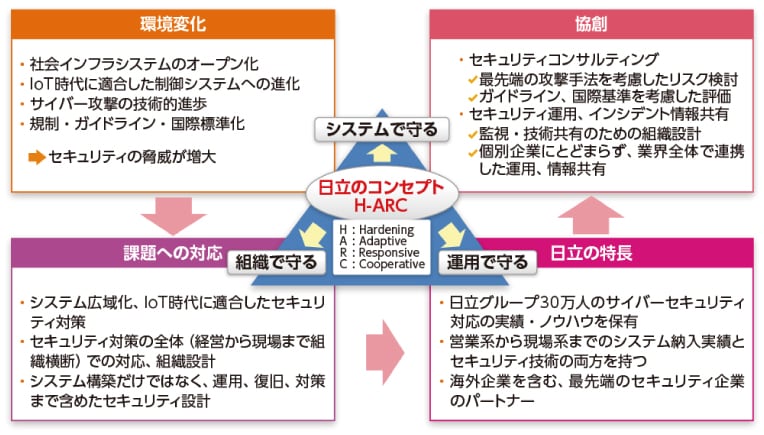

セキュリティ設計 構築サービス 株式会社日立システムズ

建物内サイバーセキュリティ対策システムの性能検証を実建物のbaネットワークで実施 年10月7日 プレスリリース Nec

制御システムセキュリティソリューション 日立ソリューションズ

Itシステム セキュア設計支援 株式会社インフォセック

Iotのセキュリティ設計って どこから学んだらいいの 1 3 Codezine コードジン

Q Tbn 3aand9gcq9l Hyhglx0wixx0syn0und Qqve7t4c5dw Usqp Cau

Ntt Home Page 研究開発 セキュアプラットフォーム研究所 研究中のプロジェクト セキュアアーキテクチャプロジェクト セキュリティ設計

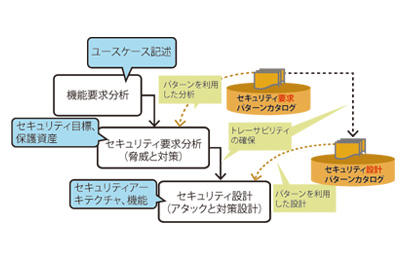

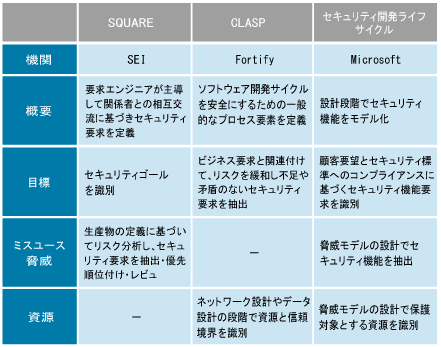

第41回 セキュリティ要求工学 要求工学 Requirements Engineering

sec システム開発の上流工程でのセキュリティ対策を支援するコンサルサービスを開始 It Leaders

Secbooks つながる世界のセーフティ セキュリティ設計入門 Sec Books 独立行政法人情報処理推進機構 独立行政法人情報処理推進機構 本 通販 Amazon

セキュリティを重視したビジネス展開に不可欠 Kdlが実践する セキュア開発 とは Kobe Digital Labo 神戸デジタル ラボ

Iotエンジニア養成読本 設計編 書籍案内 技術評論社

継続的なセキュリティ対策をするために脅威分析をしました

高度標的型攻撃 対策に向けたシステム設計ガイド の公開 Ipa 独立行政法人 情報処理推進機構

セキュリティ Iot組込みソリューション Nec

サービス内容 Iotセキュリティ設計支援サービス Necソリューションイノベータ

スマート製品におけるセキュリティ対応状況 デルタエッジコンサルタント株式会社

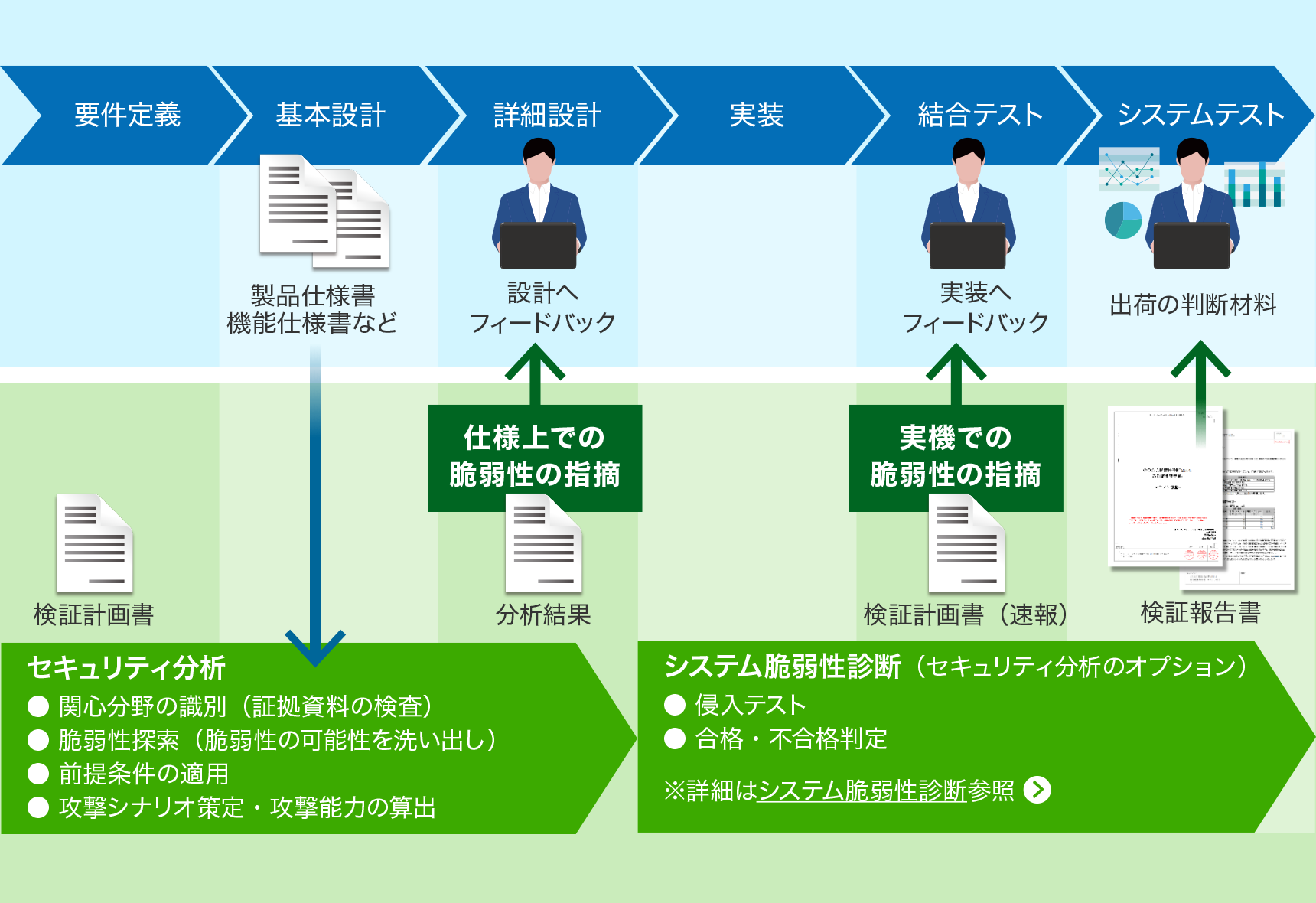

脆弱性の診断はプロにお任せ セキュリティ分析

忍び寄る 魔の手 から社会インフラを守れ 攻撃に強いセキュリティ は一日にして成らず 社会イノベーション 日立

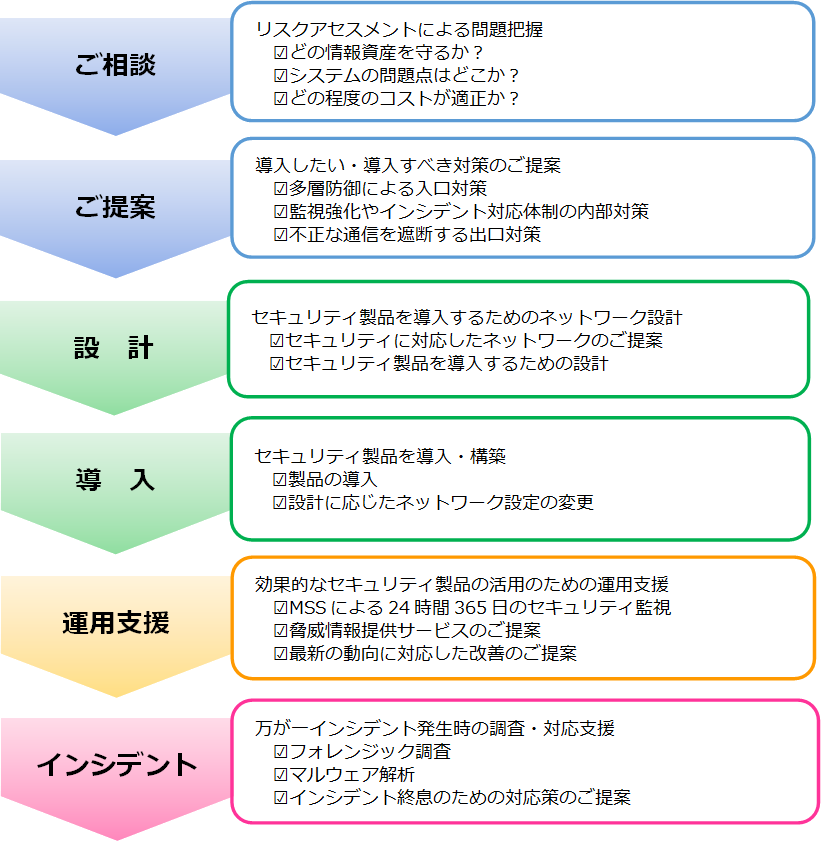

セキュリティコンサル Nw設計導入支援サービス概要 株式会社sig

セキュアクラウド推進支援 Pwc Japanグループ

Isoセーフティ セキュリティ ガイオ テクノロジー ソフト検証ツール モデルベース エンジニアリングサービス プロバイダー

エンタープライズセキュリティ設計

Iotシステムとセキュリティ 設計技術シリーズ 東芝デジタルソリューションズ 株 本 通販 Amazon

サイバー セキュリティ設計創造的なデザインと アイコンのベクターアート素材や画像を多数ご用意 Istock

Dx時代のシステム開発とセキュリティ Vol 2 設計ミスで起こった脆弱性は誰が見つけるのか 株式会社ユービーセキュアのストーリー ナラティブ Pr Times Story

16年9月6日 Iotとセキュリティ Iot開発におけるセキュリティ設計の手引き

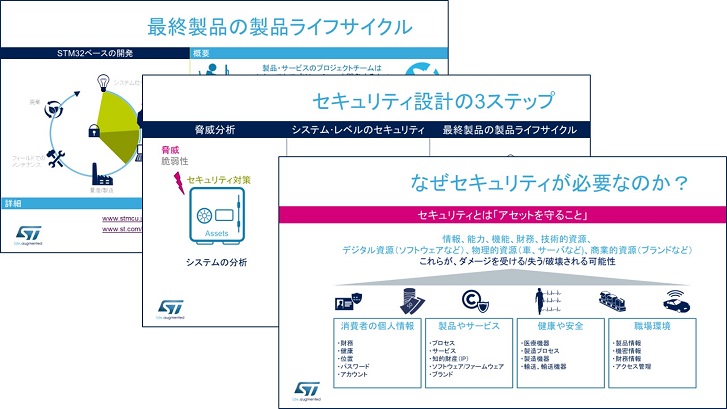

Stm32マイコンのセキュリティ機能と開発エコシステム デザイン サポート Stm32 Stm8ファミリはstの32bit 8bit汎用マイクロコントローラ製品

制御セキュリティ対策とシステム構築における要素技術 その2 17年 Vecサロン Vec Virtual Engineering Community

Ipa Iot開発のセキュリティ設計ガイドを公開 具体的な手法 事例を掲載 セキュリティ It製品の事例 解説記事

Webアプリの脆弱性トップ10 設計でつぶしてコスト減 日経クロステック Xtech

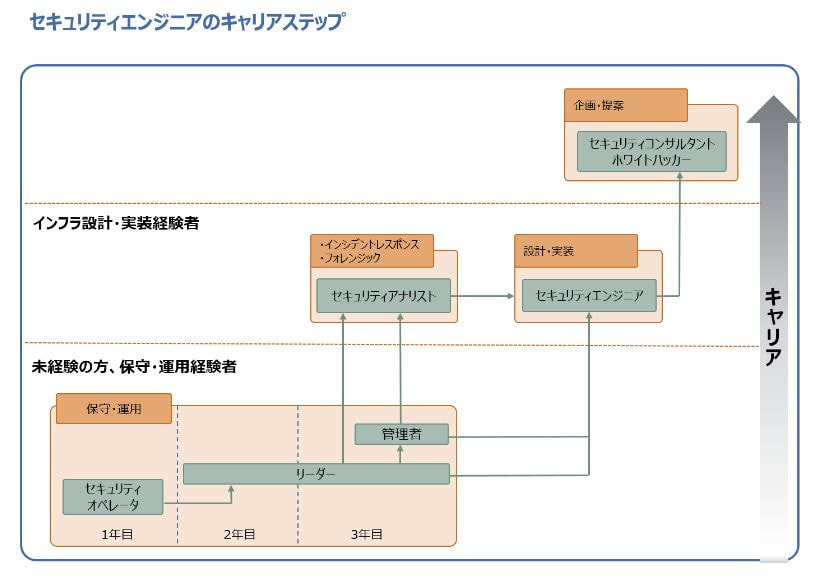

セキュリティエンジニアとは 仕事内容 年収からキャリアパス なり方まで 派遣 求人 転職なら マンパワーグループ

誰でもわかるセキュリティ設計 力 須加 勇治 工藤 本 通販 Amazon

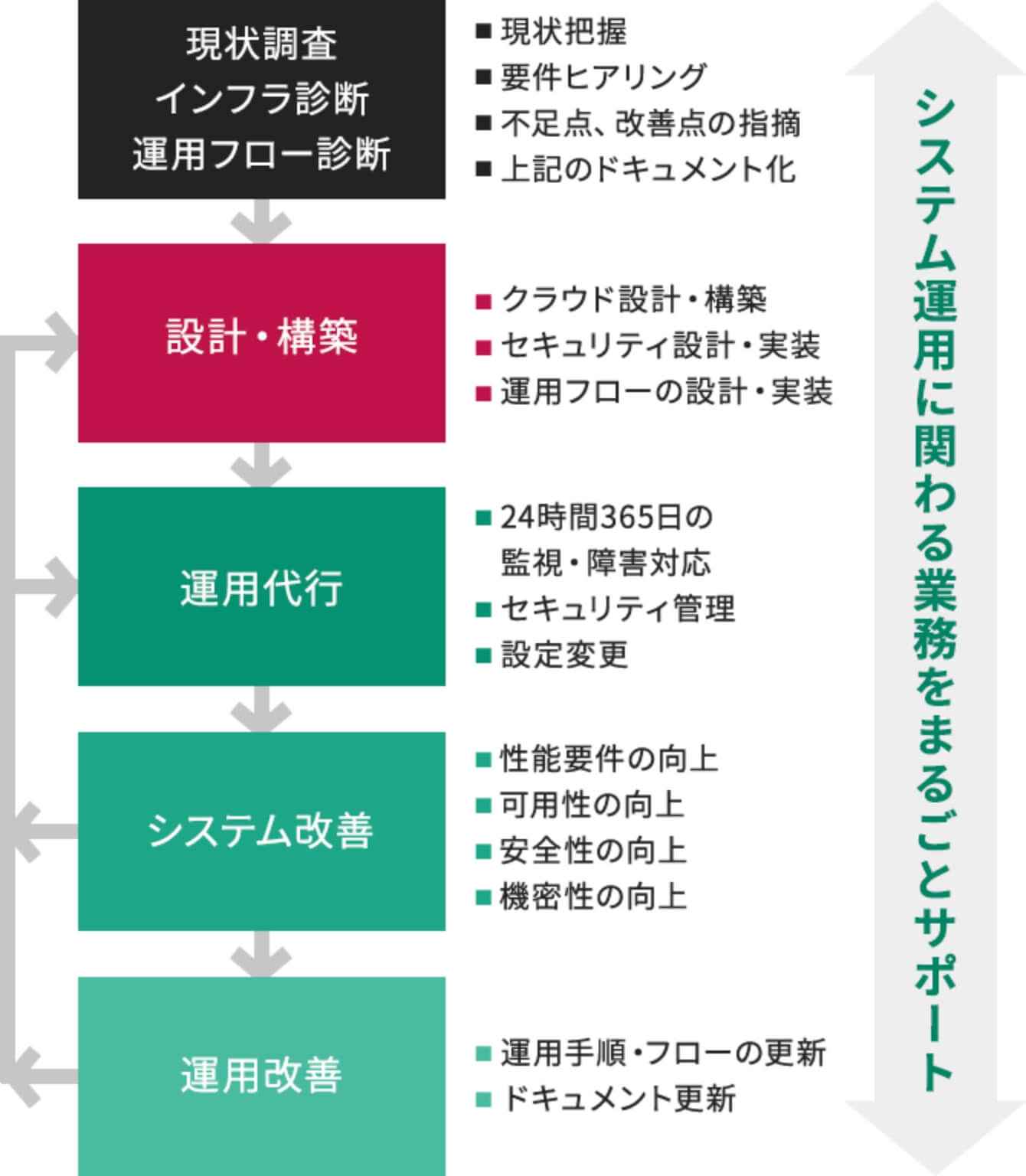

システム運用 クラウド運用ならアールワークス

Www Jnsa Org Seminar Nsf 19kansai Data Nsf19kansai 03 Pdf

Iotのセキュリティ設計って どこから学んだらいいの 1 3 Codezine コードジン

セキュア開発支援 基本設計検査 ソースコード検査 情報セキュリティ グローバルセキュリティエキスパート株式会社 Gsx

15 4061号 システムセキュリティ設計支援装置 システムセキュリティ設計支援方法 及びシステムセキュリティ設計支援プログラム Astamuse

Ipa Iot開発におけるセキュリティ設計の手引き を公開 クラウド Watch

Webサイト開発工程とセキュリティ対策のあるべき姿 Gsx グローバルセキュリティエキスパート株式会社

情報セキュリティ Itソリューション事業 製品 サービス情報 トーテックアメニティ株式会社

システムに不可欠なセキュリティ対策 漏れを食い止める設計書3点セット 日経クロステック Xtech

第2回 Iiotセキュリティのポリシー 組織的対策について Nttデータ先端技術株式会社

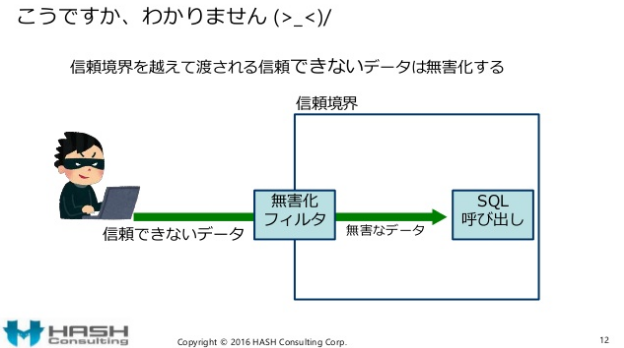

出力対策だけのセキュリティ設計 が誤りである理由 Yohgaki S Blog

Itシステム セキュア設計支援 株式会社インフォセック

セキュリティガイドライン策定支援サービス Secureowl Kccs

16 号 セキュリティ設計支援装置およびセキュリティ設計支援方法 Astamuse

Www Jasa Or Jp Dl Bj Bj73 Security Pdf

Thinkit 第2回 セキュリティ評価モデルに基づくセキュリティ設計手法 1 3

製品セキュリティー対策の検証サービス 半導体事業 マクニカ

Ascii Jp Ipa Iot開発における セキュリティ設計の手引き 公開

Aws Global Acceleratorのネットワーク セキュリティ設計のために考えるべきこと Developers Io

Necなど4社 建物内サイバーセキュリティ対策システムの性能を検証 マイナビニュース

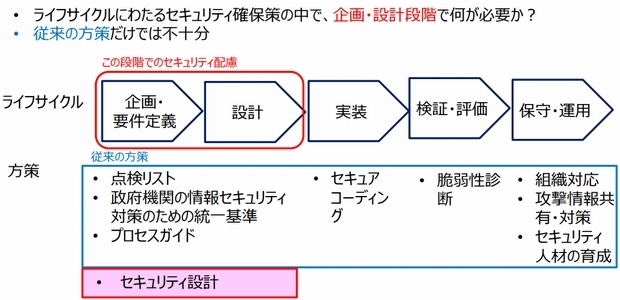

対策実践情報 ソフトウェア開発プロセスにおけるセキュリティ ソフトウェア開発者向けのページ Ipa 独立行政法人 情報処理推進機構

Iot開発におけるセキュリティ設計の手引き を公開 Ipa 独立行政法人 情報処理推進機構

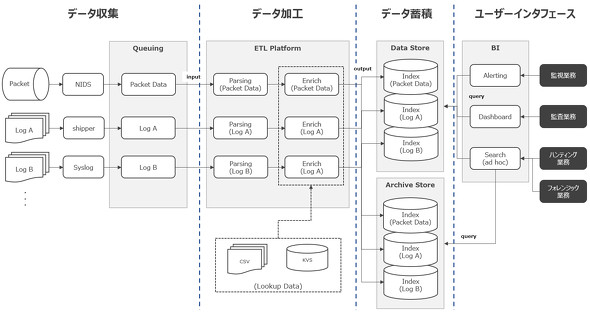

セキュリティログ分析基盤の設計ポイント アーキテクチャはどうあるべきか 1 2 セキュリティログ分析基盤活用入門 2 It

モバイルの業務利用に向けたセキュリティ設計 運用設計 株式会社チェンジ

自動車や家電などiot化する製品のセーフティ セキュリティ設計を調査 Ipa 2枚目の写真 画像 Scannetsecurity